Seit dem 24. Oktober hat unser Threat Intelligence-Team zahlreiche Nachrichten über eine neue Schadsoftware-Familie erhalten, die sich selbst als „BadRabbit‟ bezeichnet. Zielgruppe der neuen Bedrohung waren zunächst Institutionen und Unternehmen in Russland und in der Ukraine, darunter die russische Nachrichtenagentur Interfax, die U-Bahn in Kiew und der Flughafen in Odessa. Doch dann wurden weitere Angriffe aus anderen Ländern gemeldet, u. a. aus Bulgarien, Polen, Deutschland, Japan und aus der Türkei. Einige Opfer befanden sich in den USA.

Im August 2017 hatte der ukrainische Nachrichtendienst SBU (Security Service of Ukraine) zum ersten Mal Bedenken hinsichtlich möglicher Gefahren durch Cyber-Angriffe auf ukrainische Institutionen und Unternehmen geäußert, die darauf schließen lassen, dass dieser Angriff vor langer Zeit vorbereitet worden war.

Was ist Bad Rabbit?

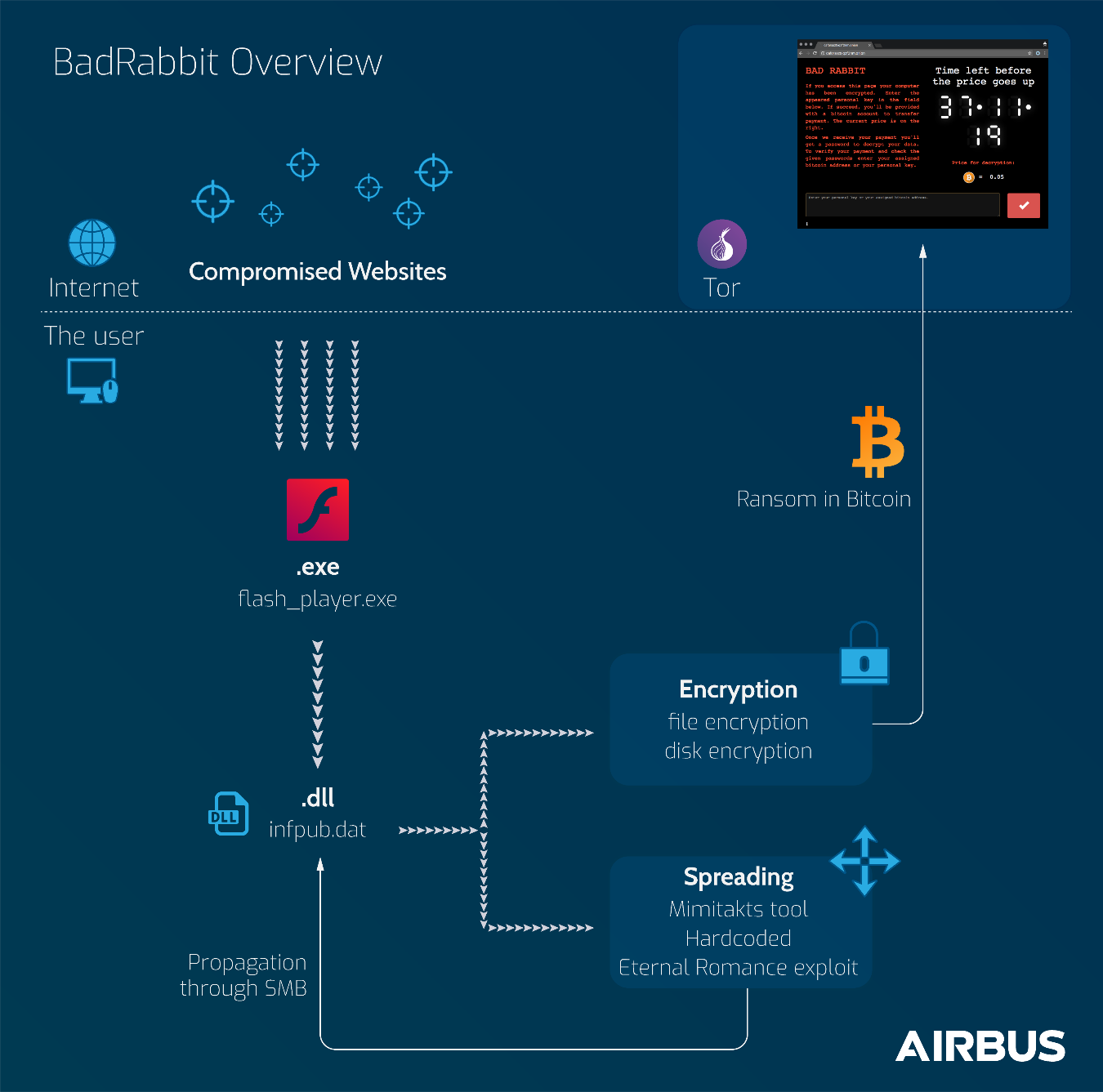

So funktioniert die Ransomware „Bad Rabbit‟

BadRabbit ist eine Ransomware, die Daten und Festplatten verschlüsselt und den Zugang zu den infizierten Rechnern sperrt, bis ein Lösegeld in Bitcoins gezahlt wurde. Die Verbreitung dieser Ransomware kann auch über das SMB-Protokoll erfolgen.

Beim Reverse Engineering zeigt der BadRabbit-Code zahlreiche Ähnlichkeiten mit der Ransomware NotPetya. Verschiedene Elemente lassen allerdings darauf schließen, dass die beiden Kampagnen nicht unbedingt die gleichen Ziele verfolgen:

- Sie nutzen unterschiedliche Verteilungsmethoden. Während NotPetya die bösartige Datei auf vielen Computern direkt ausführen konnte, hat BadRabbit gezielt bestimmte Websites infiziert, um seine Nutzdaten zu übermitteln und die nötige Benutzerinteraktion hervorzurufen.

- Bislang gehen rund 200 Opfer auf das Konto von BadRabbit, also weit weniger als die Zahl der Opfer, die von dem NotPetya-Angriff betroffen waren.

- Neben Sabotagezwecken gibt es möglicherweise auch noch andere Motive.

Sicherheitsexperten haben BadRabbit verschiedenen Bedrohungsakteuren zugeordnet, doch werden weitere Untersuchungen erforderlich sein, um diesen Verdacht zu bestätigen.

Die technische Seite

Die erste Infektion erfolgt über einen ausführbaren Download: eine Reihe beliebter Websites wurden manipuliert, um Besucher dazu zu verleiten, ein präpariertes Flash Player-Update zu installieren.

Das Lösegeld beträgt derzeit 0,05 BTC (rund $290) und soll nach Ablauf einer Frist steigen.

Nach der Installation kann Folgendes auf dem infizierten Rechner beobachtet werden:

- Verschlüsselung von Dateien (nachstehend finden Sie die Liste der betroffenen Dateierweiterungen)

- Verschlüsselung des Master Boot Record (MBR), der Boot-Vorgang des Rechners wird blockiert

- Verwendung des Metasploit-Tools „Mimikatz‟ zum Abgreifen von Login-Daten und deren Nutzung im Netzwerk des Opfers.

- Anschließend wird BadRabbit mittels unterschiedlicher Methoden über das SMB-Protokoll verteilt:

> Mithilfe einer fest programmierten Liste mit Login-Daten

>

> Durch eine Sicherheitslücke in Eternal Romance

Kann die Schadsoftware „Bad Rabbit‟ wieder entfernt werden?

Sicherheitsforscher haben schnelle und effiziente Wege gefunden, um das Ausführen der Ransomware zu verhindern (2):

- Erstellen Sie die folgenden Dateien: c:\windows\infpub.dat & c:\windows\cscc.dat

- Entfernen Sie ALLE BERECHTIGUNGEN, die in den beiden oben genannten Dateien übernommen wurden.

Auf welche Dateien hat es Bad Rabbit abgesehen?

Betroffene Dateitypen

Die Schadsoftware „Bad Rabbit‟ verschlüsselt folgende Dateitypen:

.3ds.7z.accdb.ai.asm.asp.aspx.avhd.back.bak.bmp.brw.c.cab.cc.cer.cfg.conf.cpp.crt.cs.ctl.cxx.dbf.der.dib.disk.djvu.doc.docx.dwg.eml.fdb.gz.h.hdd.hpp.hxx.iso.java.jfif.jpe.jpeg.jpg.js.kdbx.key.mail.mdb.msg.nrg.odc.odf.odg.odi.odm.odp.ods.odt.ora.ost.ova.ovf.p12.p7b.p7c.pdf.pem.pfx.php.pmf.png.ppt.pptx.ps1.pst.pvi.py.pyc.pyw.qcow.qcow2.rar.rb.rtf.scm.sln.sql.tar.tib.tif.tiff.vb.vbox.vbs.vcb.vdi.vfd.vhd.vhdx.vmc.vmdk.vmsd.vmtm.vmx.vsdx.vsv.work.xls.xlsx.xml.xvd.zip

Hosts IOCs

| Filename:

Description: MD5: Sha1: Sha256: |

install_flash_player.exe

Dropper fbbdc39af1139aebba4da004475e8839 de5c8d858e6e41da715dca1c019df0bfb92d32c0 630325cac09ac3fab908f903e3b00d0dadd5fdaa0875ed8496fcbb97a558d0da |

| Filename:

Description: MD5: Sha1: Sha256: |

infpub.dat

Payload 1d724f95c61f1055f0d02c2154bbccd3 79116fe99f2b421c52ef64097f0f39b815b20907 579fd8a0385482fb4c789561a30b09f25671e86422f40ef5cca2036b28f99648 |

| Filename:

Description: MD5: Sha1: Sha256: |

cscc.dat

Encryption driver (32-bits) b4e6d97dafd9224ed9a547d52c26ce02 59cd4907a438b8300a467cee1c6fc31135757039 682adcb55fe4649f7b22505a54a9dbc454b4090fc2bb84af7db5b0908f3b7806 |

| Filename:

Description: MD5: Sha1: Sha256: |

cscc.dat

Encryption driver (64-bits) edb72f4a46c39452d1a5414f7d26454a 08f94684e83a27f2414f439975b7f8a6d61fc056 0b2f863f4119dc88a22cc97c0a136c88a0127cb026751303b045f7322a8972f6 |

| Description:

MD5: Sha1: Sha256: |

Mimikatz (64-bits)

347ac3b6b791054de3e5720a7144a977 413eba3973a15c1a6429d9f170f3e8287f98c21c 301b905eb98d8d6bb559c04bbda26628a942b2c4107c07a02e8f753bdcfe347c |

| Description:

MD5: Sha1: Sha256: |

Mimikatz (32-bits)

37945c44a897aa42a66adcab68f560e0 16605a4a29a101208457c47ebfde788487be788d 2f8c54f9fa8e47596a3beff0031f85360e56840c77f71c6a573ace6f46412035 |

| Filename:

Description: MD5: Sha1: Sha256: |

dispci.exe

Decryptor b14d8faf7f0cbcfad051cefe5f39645f afeee8b4acff87bc469a6f0364a81ae5d60a2add 8ebc97e05c8e1073bda2efb6f4d00ad7e789260afa2c276f0c72740b838a0a93 |

Network IOCs

| SMB | shares | admin

atsvc browser eventlog lsarpc netlogon ntsvcs |

spoolss

samr srvsvc scerpc svcctl wkssvc |

| logins | Administrator administrator

Admin Guest User User1 user-1 Test root buh boss ftp Rdp Rdpuser rdpadmin |

manager

support work other user operator backup asus ftpuser ftpadmin nas nasuser nasadmin superuser netguest alex |

|

| passwords | 123456789

User user guest Admin 12345678 test123 adminTest 12345 123456 1234 1234567890 Administrator123 password Admin123 admin123Test123 user123 1234567 Guest guest123 User123 123 test root administrator123 |

Guest123

111111 Administrator administrator 123321 321 55555 777 77777 god love qwe qwe123 qwe321 qwer qwert qwerty qwerty123 secret sex uiop zxc zxc123 zxc321 zxcv |

Tor-Website, auf der das Opfer seinen Dechiffrierschlüssel abrufen kann:

[http://caforssztxqzf2nm[.]onion]

Vor dem Downloaden des Dateianhangs wird der Fingerabdruck des Opfers unter dieser URL-Adresse gepostet: http://185.149.120[.]3/scholargoogle/. Dieser IOC kann zur Erkennung verwendet werden.

Die URL, über die das Opfer den Dateianhang herunterlädt, muss blockiert werden, um eine Infektion zu verhindern:

hxxp://1dnscontrol[.]com/flash_install.php

Nachstehend finden Sie eine Liste manipulierter Websites. Diese URLs sollten nicht blockiert werden, da sie immer noch legitim sind, ihre Nutzung sollte jedoch streng überwacht werden.

hxxp://argumentiru[.]com

hxxp://www.fontanka[.]ru

hxxp://grupovo[.]bg

hxxp://www.sinematurk[.]com

hxxp://www.aica.co[.]jp

hxxp://spbvoditel[.]ru

hxxp://argumenti[.]ru

hxxp://www.mediaport[.]ua

hxxp://blog.fontanka[.]ru

hxxp://an-crimea[.]ru

hxxp://www.t.ks[.]ua

hxxp://most-dnepr[.]info

hxxp://osvitaportal.com[.]ua

hxxp://www.otbrana[.]com

hxxp://calendar.fontanka[.]ru

hxxp://www.grupovo[.]bg

hxxp://www.pensionhotel[.]cz

hxxp://www.online812[.]ru

hxxp://www.imer[.]ro

hxxp://novayagazeta.spb[.]ru

hxxp://i24.com[.]ua

hxxp://bg.pensionhotel[.]com

hxxp://ankerch-crimea[.]ru

hxxp://Adblibri[.]ro

Wie kann Airbus CyberSecurity helfen?

Wir erkennen und verhindern Cyber-Angriffe jeder Art und jeden Umfangs, schützen Nutzer und reagieren entsprechend. Erfahren Sie mehr über unsere Methoden und moderne Produkte und Dienstleistungen zur Gewährleistung der Cyber-Sicherheit.